AI 기술의 확산과 함께 사이버공격 또한 지능화·자동화되며, 보안은 더 이상 비용이나 방어 차원의 문제가 아닌 비즈니스 지속성과 성장을 좌우하는 핵심요소로 자리잡고 있습니다. 기업은 AI위협을 불확실한 위험이 아닌 관리 가능한 영역으로 전환하고, 이를 기반으로 신뢰와 경쟁력을 확보해야 하는 중요한 전환점에 놓여 있습니다.

전자신문인터넷과 GTT KOREA가 개최하는 SECaaS Summit 2026은 “Beyond Defense: Driving Growth in the Age of AI Threats”를 주제로, AI 위협 시대에 보안을 방어수단을 넘어 비즈니스 성장의 동력으로 전환하는 방향을 제시합니다.

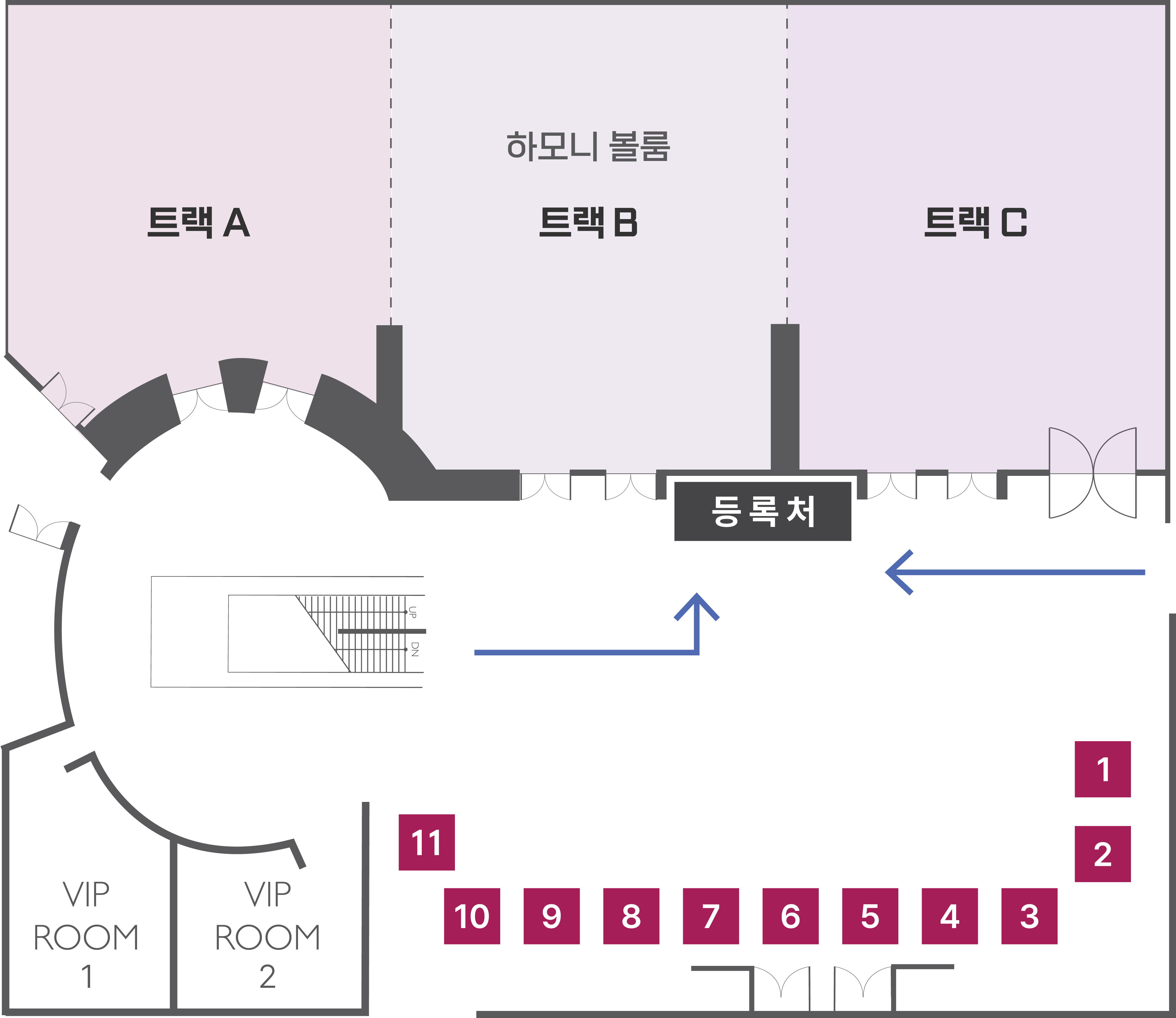

기술 중심 논의를 넘어, 보안 전략이 어떻게 기업의 신뢰구축과 사업확장으로 연결되는지를 실질적인 사례와 전략을 통해 공유하는 데 초점을 맞추고 있습니다. Trusted AI Data, Secure AI Applications, Resilient AI Infrastructure의 세 가지 트랙을 통해 데이터, 애플리케이션, 인프라 전반에서 요구되는 서비스형 보안 전략을 다룹니다.

AI 기반 업무 환경 확산에 대응하는 보안 전략 수립과 서비스 연속성 확보 방안을 고민하고 계시는 CEO, CIO, CISO, CDO 등 주요 임원과 AX·DX 추진 조직 및 보안 담당자 여러분의 많은 관심과 참여를 바랍니다.